Entwicklung einer IoT-Strategie für Unternehmen

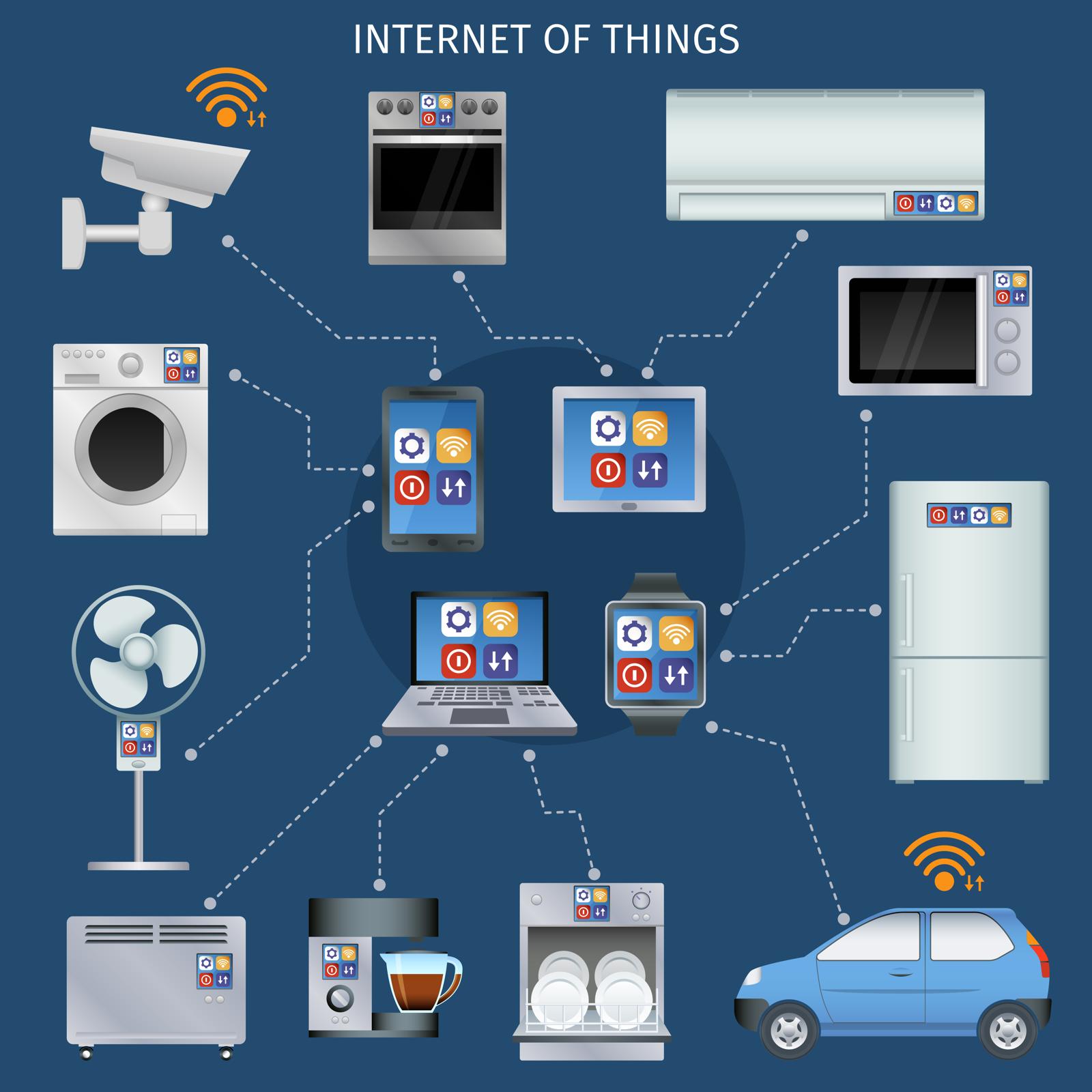

Information und Daten sind das neue Gold, und keine andere Innovation ist so wichtig wie das Internet der Dinge. Laut Statistik wird es bis 2020 31 Milliarden IoT-Geräte geben (etwa das Vierfache der Anzahl von Individuen auf der Erde), die alle ein unendliches Maß an Daten mit Lichtgeschwindigkeit vorwärts und rückwärts vermitteln.

Ab sofort benötigen wir künstliche Intelligenz (KI), um diese Informationen zu verstehen. Der menschliche Verstand hat im Grunde keine Handlungsfähigkeit. Wenn sich das IoT und die KI immer weiterentwickeln, wird die Zeit kommen, in der uns die Maschinen anweisen und nicht anders herum. Es ist wie ein Abschnitt aus einem Science-Fiction-Buch, und dieser Teil wird die Art und Weise ändern in der wir leben und arbeiten.

Die wichtigsten IoT-Herausforderungen

Anpassungsfähigkeit

Eine der größten Schwierigkeiten, die dem IoT gegenüberzustehen, ist die Anpassungsfähigkeit. Da das Interesse an IoT-Innovationen weiter steigt, steigern die Hersteller das Aufstiegsverfahren, um die Bedürfnisse zu befriedigen. Jahrzehntealter Code, der mit Schadstellen heruntergeladen wird, wird in endgültigen Plänen und Gegenständen aufgelöst, die zur Schau gestellt werden (ab sofort eine Flut von Patches). So schlau das IoT zu sein scheint, die Multiplikation von Gadgets zum Teilen von Informationen wirft ein Problem auf, das noch keine Lösung hat.

Mit welcher Eigenschaft werden wir diese enorme (und sich entwickelnde) Bevölkerung von Frameworks und Gadgets beeinflussen und damit umgehen und gleichzeitig die Informationssicherheit und den Schutz aufrechterhalten können?

Sicherheit

Cyber-Angriffe werden sich in den kommenden Jahren nur noch verschlimmern. Das IoT wird dieses Problem verbreiten. Wie aus dem jährlichen Cybersecurity-Bericht 2018 von Cisco hervorgeht, gaben 31% der Sicherheitsexperten an, dass ihre Verbände offiziell Angriffe auf das OT- und IoT-Framework erlebt haben. Warum? Da IoT-Frameworks ab sofort auf konzentrierte Backend-Arrangements angewiesen sind, werden alle Gadgets gesteuert. Ein einsamer, effektiver Angriff könnte Schäden in enormem Ausmaß bedeuten. Es reicht nicht aus, um IoT-Gadgets sicherzustellen. Die Produktanwendungen und Systemzuordnungen, die diese Gadgets verbinden, müssen mit Sicherheit versehen werden.

Erstaunlicherweise gibt es neben der im Mai 2018 in Kraft getretenen Allgemeinen Datenschutzverordnung (DSGVO) nur eine minimale Richtlinie, die das IoT umfasst, und in keiner Weise ein Anreiz für die Hersteller von IoT-Gadgets, Sicherheitsanstrengungen durchzuführen.

Schutz und Dateneigentum

Schutz von Informationen ist für Organisationen, die das IoT verwenden möchten, ebenfalls ein zentrales Problem. Beispielsweise weiß eine Organisation wahrscheinlich nicht, ob die von ihren Gadgets erzeugten Informationen tatsächlich vom Gadget Maker beansprucht oder verwendet werden. In verschiedenen Fällen kann eine Organisation versehentlich einen Sensor verwenden, der zufällig Informationen “vom Radar” erfasst. Ein Mangel von gesundem Menschenverstand und mangelnder Assoziation ist für diese Sicherheits- und Informationsbedenken von Belang.

Ziele des Wandels der IoT-Strategie

Ihr IoT-System füllt mit Anweisungen zum Sammeln, Einlagern, Sichern, Zusammenfügen und Verwenden von Informationen, die mit Ihren IoT-Geräten erstellt wurden. Das System sollte in Zukunft zwei grundlegende Ziele anpassen: Steigende Gefahren bewältigen und Informationen anpassen.

Wenn Sie Ihre IoT-Methodik regelmäßig neu bewerten, denken Sie an das Folgende:

Erweitern Sie Ihre Perspektive zur Monetarisierung von IoT-Daten

Informationen berühren die Basis nicht in einer geschickten Struktur. es muss aufschlussreich gemacht werden. Eine Verbesserung ist notwendig. Eine der besten Mix-ups, die Unternehmen anstellen, vernachlässigt das Verständnis der enormen offenen Türen, die durch das IoT vorstellbar sind, und vernachlässigt auf diese Weise den ROI bei IoT-Projekten. Sie betrachten Informationen und geschäftliche Erkenntnisse als ein Mittel, um aus ihren Berichten immer mehr herauszuholen. Geräte, die künstliches Wissen verwenden, werden es Ihnen ermöglichen, die Schätzung Ihrer Informationen in jedem Fall zu verbessern. Die Leistung hängt schließlich von Ihrem Verfahren zum Sammeln, Sortieren und Untersuchen dieser Daten ab.

Umfassen Sie die Praxis der IoT-Zuordnung

Das IoT ist eine fortgeschrittene Wildnis. Ohne Spurensplitter oder einen Führer, den Sie verfolgen könnten, würden Sie nicht in die Wildnis schlendern, oder? Um Informationen wirklich anpassen zu können, sollten Sie ein Verfahren aufbauen, das die Verwendung der einzelnen IoT-Arrangements klar beschreibt. Durch die Aufgabenzuordnung kann sichergestellt werden, dass die von Ihnen eingerichtete Innovation mit den Geschäftszielen und Anwendungsfällen übereinstimmt, in denen sie erwartet wird. Im Folgenden wird beschrieben, wie Ihre Prozedur aussehen kann.

- Welche Informationen werden genau erfasst?

- Wo werden Informationen aufbewahrt?

- Wie gelangen Informationen vom Gadget zur Kapazität?

- Wer kann Informationen erhalten?

- Wie werden Informationen verwendet?

Sicherheitsrichtlinien und -verfahren ausführen

Nur 49% der untersuchten Verbände haben eine formale Strategie aufgestellt und nur rund 1/3 fixieren ihre IoT-Geräte innerhalb von 24 Stunden nach Festanstellung. Gleichermaßen heißen diese Unternehmen Cyberkriminelle willkommen. Bis Patches und Sicherheitsaktualisierungen auf der Assembling-Ebene berücksichtigt werden, ist es Ihre einzige Pflicht, diese Updates zu überprüfen, Fixes anzuwenden und Ihre eigene Sicherheit zu überwachen. Achten Sie beim Aufbau dieses Ansatzes auf bestmögliche Informationen, Schutz- und Sicherheitsstrategien, die die beste der Psyche sind.

Beste Möglichkeiten:

- Machen Sie das Gerät sicher. Dies beinhaltet die Beschränkung des physischen Zugriffs, der Kennwörter usw.

- Firmware-Updates und -Fixes vornehmen: Entwickeln Sie einen Ansatz, um Patches schnell anzuwenden und zu IoT-Gadgets zu wechseln.

- Sichern Sie das System: Der Schutz von Gadgets reicht nicht aus. Sie sollten die Produkt- und Systemzuordnungen, die diese Gadgets verbinden, mit der Zwei-Faktoren-Validierung oder der Einstellung der achtsamen Überprüfung (CAA) sowie soliden Verschlüsselungs- und Sicherheitskonventionen abschirmen.

- Dynamische Tests durchführen: Statische Tests erkennen keine Sicherheitsanfälligkeiten, die in nicht dem Rack vorhandenen Komponenten wie Prozessoren und Speicher vorhanden sind. Durch dynamisches Testen werden Codefehler und versteckte Ausrüstungsabbrüche aufgedeckt.

- Sichern Sie das allgemeine IoT-Arrangement. An dem Punkt, an dem Informationsressourcen zusammengefügt werden, können tatsächlich identifizierbare Daten (PII) aus heiterem Himmel aufsteigen. Verwaltungsinstrumente und Überprüfungskonventionen garantieren, dass nur zugelassene Kunden IoT-Gadgets finden können.

Das Internet der Dinge wird unsere Wirtschaft verändern, Aufstieg zu neuen Aktionsplänen bieten und die Art und Weise, in der Organisationen arbeiten, völlig anpassen. Verbände, die die Informationsintensität effektiv bündeln, werden Ressourcen verbessern, Vermögenswerte abschwächen, Kosten senken, Verwaltungen verbessern, Einkommen schaffen, Zusagen erhöhen und zum Besten aufsteigen. Wird Ihr Unternehmen auf den Zug mitaufspringen oder stehengelassen werden? Das ideale Ergebnis hängt von der Strärke Ihrer IoT-Methode ab.